User Review

( votes)Sajber vojnici svih boja šešira sve češće prelaze na novu C2 platformu pod nazivom Havoc, a kao alternativa Cobalt Strike-u.

Havoc postaje stalni alat koji koriste većinom hakeri za eksploataciju.

Među najzanimljivijim karakteristikama Havoc-a je njegova višeplatformska priroda: zaobilazi Microsoft Defender sa poslednjim updejtima na Windows 11 uređajima koristeći metod tzv. maskiranja kao i zamenu povratnog slaganja IP adresa.

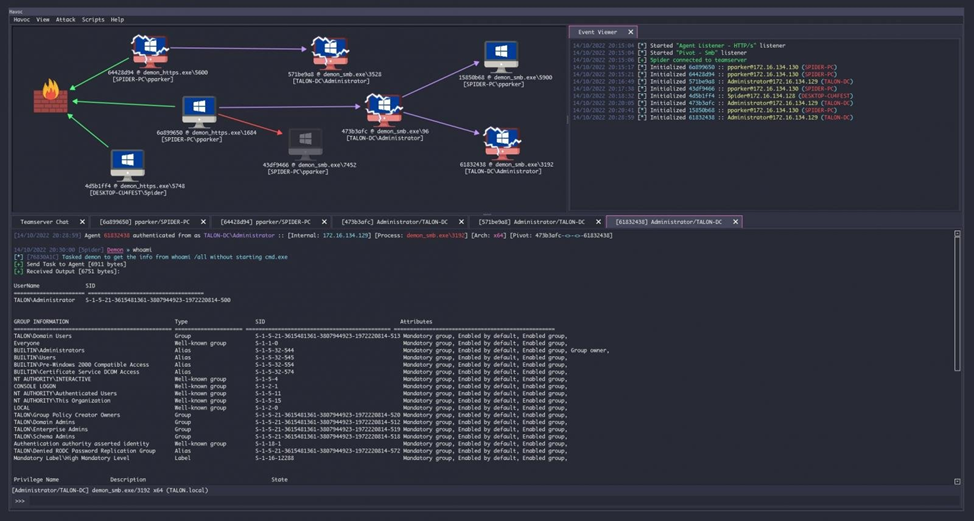

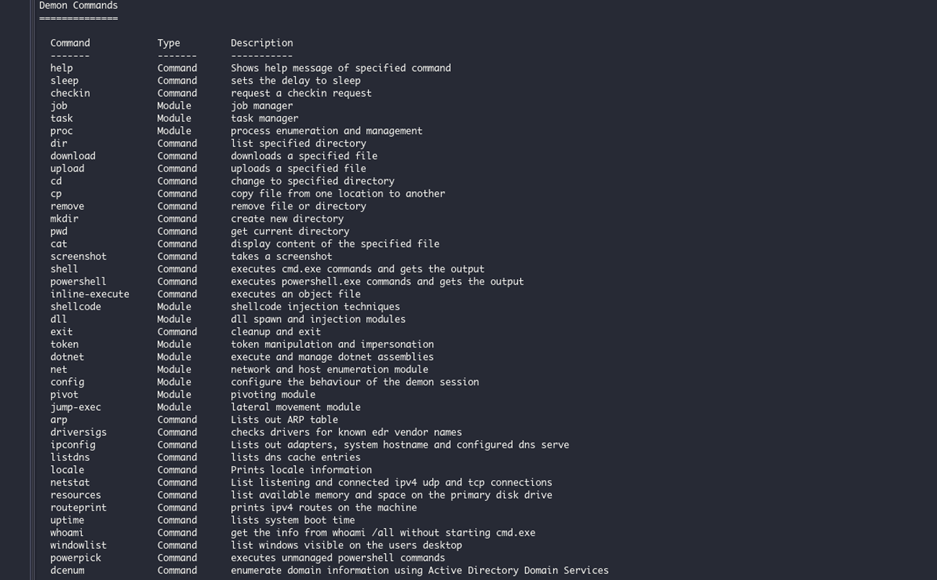

Kao i drugi kompleti za eksploataciju, Havoc uključuje širok spektar modula koji omogućavaju pentesterima i hakerima da obavljaju različite zadatke na eksploatisanim uređajima, uključujući:

- izvršenje naloga;

- upravljanje procesima;

- učitavanje dodatnih podataka o nosivosti;

- manipulisanje Windows tokenima;

- izvršavanje shell koda.Ovo se sve radi preko kontrolne table koja vam omogućava da vidite sve kompromitovane uređaje, događaje i rezultate zadataka

Nedavno, početkom januara, nepoznata hakerska grupa primenila je ovaj komplet za eksploataciju kao deo kampanje protiv nekih vladinih organizacija u svetu.

Istraživačka grupa Zscaler ThreatLabz su primetili da učitavanje shell koda na kompromitovanim sistemima onemogućava praćenje događaja za Widnows (ETW), a da finalno Havoc Demon učitavanje prolazi bez “DOS” i “NT” zaglavlja kako bi izbegao otkrivanje.

Framevork je takođe razvijen uz pomoć odlčnog npm paketa „Aabkueris“, u ime kojeg je primenjena metoda tzv. typosquattinga za imitaciju legitimnog modula.

“Demon.bin” je vredan agent sa tipičnim funkcijama RAT trojanaca, koji je generisao Havoc. Podržava kreiranje agenata u nekoliko formata, uključujući Windows PE, PE DLL-ove i shell kod.

Cobalt Strike je postao najčešći alat za hakere za isporuku payload-a, međutim većina hakera je počela da traži alternative ovom alatu pošto su sajber odbarana i Crveni timovi naučili već kako da otkrivaju i sprečavaju ovakve napade.

Jedna od alternativa je Brute Ratel (BRc4), koji je složen skup alata „kako bi se izbeglo otkrivanje od strane EDR rešenja i antivirusnog softvera“. Kreirao je indijski stručnjak za sajber bezbednost Chetan Naiak, BRc4 je analog Cobalt Strike-a i opisan je kao „prilagodljivi komandni i kontrolni centar (C2) za Crveni tim i emulaciju neprijatelja“.

Još jedna besplatna zamena za Cobalt Strike koja je postala veoma popularna među hakerima je Sliver, Go-bazirani alat za testiranje penetracije na više platformi koji je razvila bezbednosna kompanija BishopFok. C&C Server Sliver podržava više protokola (DNS, HTTP/TLS, MTLS, TCP) i ugrađuje vezu i može da hostuje datoteke koje oponašaju legitimni veb server. Međutim i ovaj alat stručnjaci za bezbednost mogu da provale da li je na mreži i da li se vrši neki napad.